美網(wǎng)絡(luò)攻擊我國某先進材料設(shè)計研究院 竊取4.98GB敏感數(shù)據(jù)

國家互聯(lián)網(wǎng)應(yīng)急中心CNCERT于2024年1月17日發(fā)布了一份關(guān)于美國網(wǎng)絡(luò)攻擊我國某先進材料設(shè)計研究院的調(diào)查報告。該報告詳細描述了2024年12月18日發(fā)現(xiàn)并處置的一起針對該研究院的網(wǎng)絡(luò)攻擊事件,,旨在為全球相關(guān)國家和單位提供有效的防范措施,。

2024年8月19日,攻擊者利用電子文件系統(tǒng)的漏洞入侵系統(tǒng),,并竊取了管理員賬號和密碼,。兩天后,攻擊者使用這些信息登錄被攻擊系統(tǒng)的管理后臺,。同一天,,他們在系統(tǒng)中部署了僅存在于內(nèi)存中的后門程序和木馬程序。木馬程序用于竊取敏感文件并通過特定路徑傳輸?shù)骄惩?,而后門程序則負(fù)責(zé)將竊取的數(shù)據(jù)聚合并發(fā)送出去,。

從2024年11月6日至11月16日,攻擊者通過軟件升級功能在該單位的276臺主機上植入了特種木馬程序,。這些木馬不僅掃描并竊取敏感文件,,還獲取用戶的登錄憑證等個人信息。每次使用后木馬會自動刪除以避免被發(fā)現(xiàn),。

攻擊者多次利用中國境內(nèi)的IP地址作為跳板登錄到軟件升級管理服務(wù)器,,對受害單位內(nèi)網(wǎng)主機進行全盤掃描,,尋找潛在目標(biāo)。在11月6日至16日期間,,他們?nèi)问褂貌煌奶錓P入侵服務(wù)器,,向個人主機植入帶有特定關(guān)鍵詞搜索功能的木馬,共竊取了4.98GB的重要商業(yè)信息和知識產(chǎn)權(quán)文件,。

此次攻擊的時間主要集中在北京時間22時至次日8時,,即美國東部時間的白天時段,且主要發(fā)生在工作日,。攻擊者使用的五個跳板IP均不重復(fù),,位于德國和羅馬尼亞等地,顯示出高度的反溯源意識,。此外,,攻擊者善于利用開源或通用工具來偽裝自己的行為,同時確保重要后門和木馬程序僅在內(nèi)存中運行,,從而增加檢測難度,。通過篡改客戶端分發(fā)程序,攻擊者能夠迅速而精準(zhǔn)地向關(guān)鍵用戶投遞木馬,,展現(xiàn)出強大的攻擊能力,。

相關(guān)新聞

美網(wǎng)絡(luò)攻擊我國某先進材料設(shè)計研究院事件調(diào)查報告

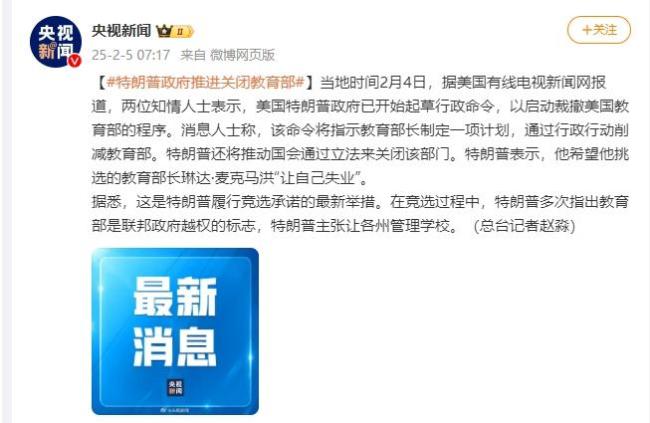

2025-01-17 16:02:23美網(wǎng)絡(luò)攻擊我國某先進材料設(shè)計研究院中方:敦促美方停止網(wǎng)絡(luò)攻擊,,揭露美網(wǎng)絡(luò)攻擊真相

2024-10-15 10:00:00中方:敦促美方停止網(wǎng)絡(luò)攻擊外交部:敦促美方立即停止網(wǎng)絡(luò)攻擊,,揭示美網(wǎng)絡(luò)攻擊真相

近日,關(guān)于美國被指通過“伏特臺風(fēng)”組織嫁禍他國以掩蓋其網(wǎng)絡(luò)攻擊行徑的報告引發(fā)了關(guān)注

2024-10-15 07:49:00外交部:敦促美方立即停止網(wǎng)絡(luò)攻擊獨家揭秘,!美對華網(wǎng)絡(luò)攻擊已超出傳統(tǒng)范圍

2025-01-19 09:30:40獨家揭秘,!美對華網(wǎng)絡(luò)攻擊已超出傳統(tǒng)范圍我國保持了良好的核安全記錄 核電技術(shù)邁進世界先進行列

2024-09-26 01:41:00我國保持了良好的核安全記錄中方敦促美停止網(wǎng)絡(luò)攻擊等惡意活動 曝光美方竊密行為

2025-01-18 13:09:05中方敦促美停止網(wǎng)絡(luò)攻擊等惡意活動