超2000個山寨DeepSeek網(wǎng)站出現(xiàn) 仿冒域名詐騙頻發(fā)

近段時間,,國產(chǎn)AI公司DeepSeek深度求索成為市場上的熱門話題,。隨著其現(xiàn)象級的火爆,,網(wǎng)絡(luò)上出現(xiàn)了與之相關(guān)的操作培訓(xùn)課程,,有人通過賣課在短短幾天內(nèi)收入數(shù)萬元,。此外,,還出現(xiàn)了一些名字和賬號相似的平臺,,給公眾帶來誤導(dǎo)和困擾,。對此,,DeepSeek首次公開辟謠,。

官方聲明指出,該公司目前僅在微信公眾號,、小紅書等三個社交媒體平臺擁有唯一官方賬號,,且DeepSeek官方網(wǎng)站和正版App內(nèi)不含任何廣告和付費項目。

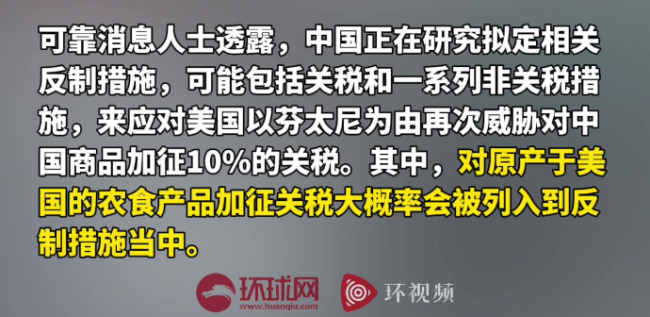

網(wǎng)絡(luò)安全實驗室統(tǒng)計顯示,,2024年12月1日至2025年2月3日期間,,共出現(xiàn)了2650個仿冒DeepSeek的域名。大規(guī)模的仿冒域名注冊活動從2025年1月26日開始,,并在1月28日達到高峰,。這些仿冒域名主要用于釣魚欺詐和域名搶注等非法用途,通過竊取用戶密碼賬號或誘騙用戶下載惡意軟件,,竊取個人信息或騙取訂閱費用,。根據(jù)當(dāng)前解析結(jié)果,這些仿冒域名中有60%的IP位于美國,,其余主要分布在新加坡,、德國、立陶宛,、俄羅斯和中國,。這意味著用戶可能面臨來自世界各地的不同類型的網(wǎng)絡(luò)攻擊,,安全威脅更加復(fù)雜多樣。

安全工程師建議用戶訪問DeepSeek服務(wù)時務(wù)必訪問其官方網(wǎng)站(deepseek.com及deepseek.cn),,手機App要從各品牌手機的官方應(yīng)用市場下載,。在網(wǎng)站內(nèi)容中遇到需要填寫用戶名密碼等敏感信息時,務(wù)必進行確認,,以防信息泄露造成財產(chǎn)損失,。

隨著DeepSeek的走紅,各種所謂的“培訓(xùn)課程”也隨之而來,。消費者發(fā)現(xiàn),,許多培訓(xùn)課程只是互聯(lián)網(wǎng)信息拼湊而成,質(zhì)量參差不齊,,甚至只是以“人工智能”的名義賺取培訓(xùn)費,。例如,某教程聲稱一位女博主通過演示如何使用DeepSeek做定位,、批量出標(biāo)題文案等經(jīng)營自媒體賬號,,上個月賺到了近5萬元。各大社交平臺上關(guān)于DeepSeek的相關(guān)教程層出不窮,,價格從幾元到幾百元不等,,還有專門的AI訓(xùn)練營。一些網(wǎng)購平臺商家則打著“本地部署”的概念兜售DeepSeek接入教程,。

相關(guān)新聞

揭秘“山寨官網(wǎng)”騙局 假冒網(wǎng)站陷阱多

2025-01-13 14:10:47揭秘山寨官網(wǎng)騙局蘋果回應(yīng)山寨DeepSeek 已下架假冒App

2025-02-10 12:34:56蘋果回應(yīng)山寨DeepSeek使用DeepSeek時小心仿冒網(wǎng)站 謹防惡意程序陷阱

2025-03-03 14:45:28使用DeepSeek時小心仿冒網(wǎng)站多位網(wǎng)友稱被DeepSeek誤診 警惕仿冒網(wǎng)站陷阱

2025-03-04 10:13:55多位網(wǎng)友稱被DeepSeek誤診以軍稱襲擊超2000個真主黨目標(biāo) 重創(chuàng)真主黨軍事力量

以色列國防軍于10月4日晚發(fā)布的報告顯示,,自10月1日啟動在黎巴嫩的有限地面行動以來,,已有約250名黎巴嫩真主黨成員在地面對抗及空襲中喪生

2024-10-05 12:31:53以軍稱襲擊超2000個真主黨目標(biāo)DeepSeek爆火 有人動起了歪腦筋 仿冒網(wǎng)站頻現(xiàn)

2025-02-17 17:47:16DeepSeek爆火有人動起了歪腦筋